В мире цифровой безопасности хеш-функции играют роль уникальных идентификаторов - как отпечатки пальцев для данных. Любой файл, пароль или сообщение можно пропустить через хеш-алгоритм, получив на выходе строку фиксированной длины, которая служит своеобразной «подписью» исходной информации.

Хеш-функции преобразуют данные произвольного размера в строку фиксированой длины, acting как цифровой отпечаток. В криптографии это свойство используется для необратимого хранения паролей и проверки целостности данных - восстановить исходное сообщение из хеша невозможно, только перебрать все варианты.

Однако не все хеш-функции одинаково надёжны. MD5 и SHA-1, когда-то считавшиеся стандартами безопасности, сегодня признаны уязвимыми. Атаки на коллизии позволяют злоумышленникам находить два разных сообщения с одинаковым хешем, что открывает путь для подделки цифровых подписей и сертификатов. Современные алгоритмы вроде SHA-256 и BLAKE2 предлагают куда более высокий уровень защиты, но и у них есть свои нюансы использования. Разберём теорию и сразу перейдём к практике - реализуем всё на Python.

Криптографические основы: Стойкость к коллизиям и атака «дней рождения»

Любая хеш-функция обладает тремя фундаментальными свойствами: устойчивость к нахождению первого прообраза (по хешу нельзя восстановить сообщение), устойчивость к нахождению второго прообраза (нельзя подобрать другое сообщение с тем же хешем) и устойчивость к коллизиям (нельзя найти два разных сообщения с одинаковым хешем). Именно последнее свойство чаще всего оказывается ахиллесовой пятой.

Классическая атака «дней рождения» использует математический парадокс: для хеша длиной n бит коллизию можно найти в среднем за 2^(n/2) попыток, а не за 2^n, как можно было бы ожидать. Это означает, что 128-битный MD5, дающий 2^128 вариантов, на практике ломается уже за 2^64 операций - а это вполне достижимо для современного железа. В 2004 году исследователи продемонстрировали практическую коллизию для MD5, а позже и для SHA-1. Вывод прост: чем длиннее хеш, тем выше его теоретическая стойкость, но даже длина не спасает, если в алгоритме есть криптографические дыры.

Для практических задач это значит следующее: никогда не используй MD5 или SHA-1 для защиты паролей или критически важных данных. Их уязвимости позволяют атакующему создать поддельный сертификат или модифицировать программу так, что её хеш останется неизменным.

hashlib: Швейцарский нож хеширования в Python

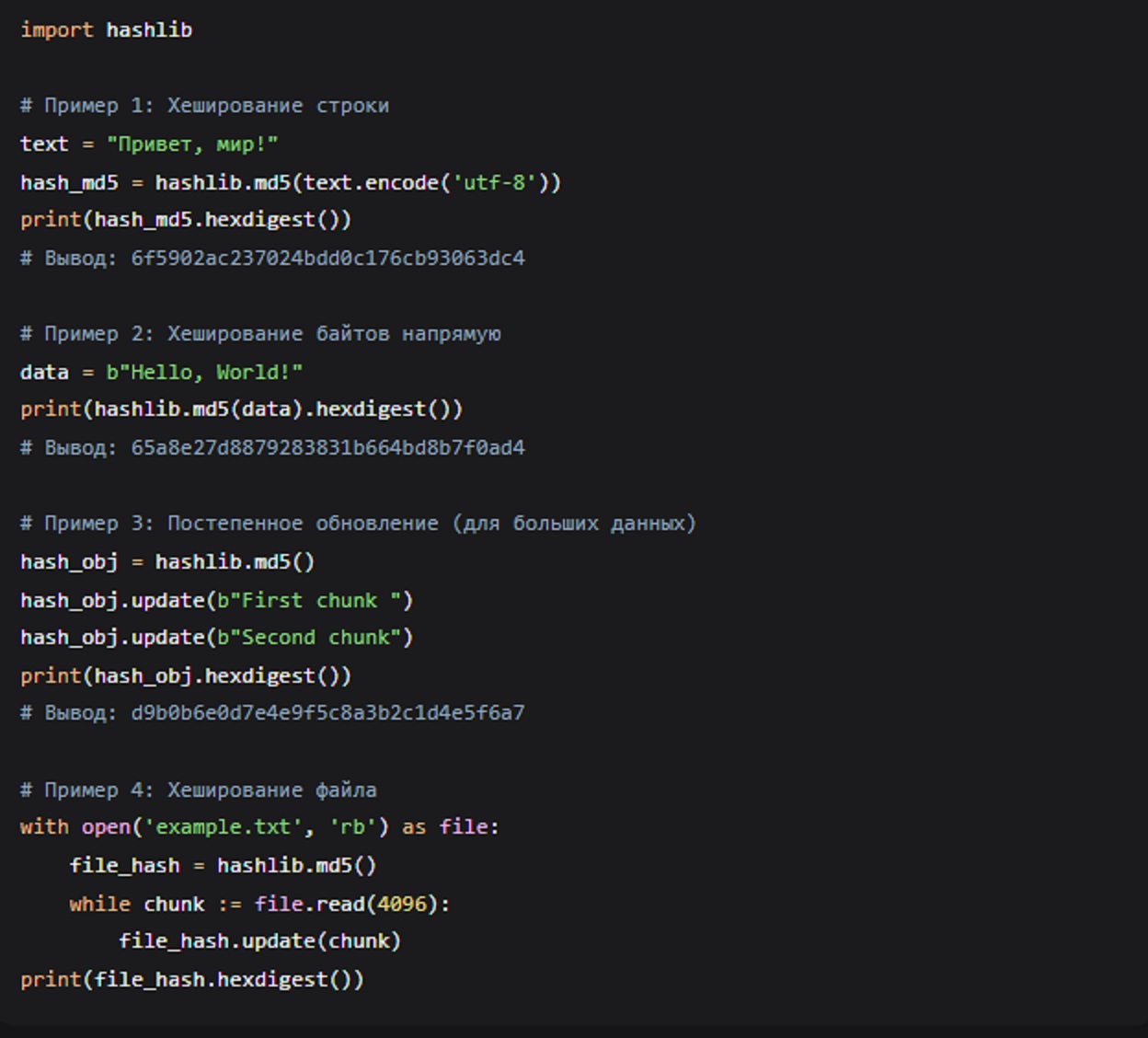

Стандартный модуль hashlib предоставляет унифицированный интерфейс ко всем популярным хеш-алгоритмам. В любой современной версии Python доступны MD5, SHA1, SHA256, SHA512, а также более свежие SHA-3 (Keccak) и BLAKE2. Интерфейс предельно прост: создаёшь объект хеша, обновляешь его данными через update() и получаешь результат методами digest() (байты) или hexdigest() (шестнадцатеричная строка).

import hashlib

# Базовое использование

data = b"Hello, World!" # Важно: байтовая строка, не Unicode

hash_sha256 = hashlib.sha256(data)

print(hash_sha256.hexdigest())

# Вывод: dffd6021bb2bd5b0af676290809ec3a53191dd81c7f70a4b28688a362182986f

# Постепенное обновление (удобно для больших файлов)

hash_md5 = hashlib.md5()

hash_md5.update(b"Hello, ")

hash_md5.update(b"World!")

print(hash_md5.hexdigest()) # e59ff97941044f85df5297e1c302d260

Метод update() можно вызывать многократно эквивалентно передаче конкатенированных данных. Для больших объёмов (свыше 2047 байт) GIL Python временно отпускается, что позволяет другим потокам выполняться параллельно. Атрибуты digest_size и block_size показывают длину результата и внутренний размер блока алгоритма.

Помимо именованных конструкторов, есть универсальный hashlib.new(name), который позволяет вызывать алгоритмы по строковому имени. Это удобно, когда имя алгоритма приходит из конфигурации или пользовательского ввода. Однако именованные конструкторы работают быстрее и предпочтительнее для статического кода.

От устаревшего MD5 до молниеносного BLAKE2

MD5 выдаёт 128-битный (16 байт) хеш. Он невероятно быстр, но именно скорость играет против него - злоумышленники могут перебирать миллиарды вариантов в секунду. Коллизии для MD5 научились создавать ещё в 2004 году, поэтому сегодня его применение ограничено лишь проверкой целостности не критичных данных (например, контрольные суммы при скачивании файлов).

SHA-1 создаёт 160-битный хеш. До 2017 года он считался надёжным, пока команда Google не предъявила две разных PDF-страницы с идентичным SHA-1. Алгоритм окончательно «похоронили» в 2020 году, когда исследователи продемонстрировали атаку с управляемыми префиксами позволило подделывать сертификаты и ключи PGP.

SHA-256 (семейство SHA-2) выдаёт 256 бит и на сегодня считается безопасным. Его используют в Bitcoin, TLS-сертификатах и большинстве современных систем. У SHA-2 нет известных практических коллизий, хотя теоретические атаки на уменьшенные версии существуют.

BLAKE2 - современный алгоритм, созданный как альтернатива SHA-3. Он быстрее SHA-256 и MD5 (!), но при этом обеспечивает высокий уровень безопасности. Python поддерживает blake2b (оптимизирован для 64-битных платформ) и blake2s (для 32-битных).

# Сравнение скорости (запусти сам!)

import timeit

msg = b"Test message" * 10000

def test_md5(): hashlib.md5(msg).hexdigest()

def test_sha256(): hashlib.sha256(msg).hexdigest()

def test_blake2(): hashlib.blake2b(msg).hexdigest()

print("MD5:", timeit.timeit(test_md5, number=1000))

print("SHA-256:", timeit.timeit(test_sha256, number=1000))

print("BLAKE2b:", timeit.timeit(test_blake2, number=1000))

BLAKE2 часто оказывается в 1.5–2 раза быстрее SHA-256 при сопоставимой или даже лучшей криптостойкости.

Соль, PBKDF2 и безопасное хранение паролей

Хранить пароли в виде «сырого» хеша - грубая ошибка. Злоумышленник, добравшийся до базы данных, может использовать радужные таблицы - предвычисленные словари хешей для миллиардов паролей. Защита - соль (salt): случайная строка, уникальная для каждого пользователя. Она добавляется к паролю перед хешированием, делая предвычисленные таблицы бесполезными. Даже если у двух пользователей пароль «qwerty123», с разными солями хеши будут совершенно разными.

Но и соли недостаточно. Современные GPU позволяют перебирать сотни миллионов хешей SHA-256 в секунду. Поэтому нужны медленные алгоритмы с регулируемой сложностью - функции растяжения ключей (KDF). Python предлагает pbkdf2_hmac и scrypt.

import hashlib

import os

# Генерация случайной соли (16 байт = 128 бит)

salt = os.urandom(16)

# PBKDF2 с 100,000 итерациями SHA-256

dk = hashlib.pbkdf2_hmac('sha256', b'my_password', salt, 100000)

print(dk.hex())

Число итераций должно быть как можно выше, но без ущерба для пользовательского опыта. В 2023 году рекомендуется не менее 310,000 итераций для SHA-256. Ещё лучше использовать scrypt, который, помимо итераций, потребляет много памяти сильно затрудняет атаки на специализированном железе.

Важно: При проверке пароля никогда не используй оператор == для сравнения хешей! Это приводит к timing-атаке: злоумышленник может измерять время ответа и понемногу угадывать хеш. Всегда используй hmac.compare_digest() или secrets.compare_digest() - они работают за константное время независимо от позиции первого несовпадающего байта.

import hmac

# Правильно: constant-time сравнение

def verify_password(stored_hash, salt, candidate):

candidate_hash = hashlib.pbkdf2_hmac('sha256', candidate.encode(), salt, 100000)

return hmac.compare_digest(stored_hash, candidate_hash)

HMAC: Аутентификация сообщений с секретным ключом

Хеш-функции сами по себе не решают проблему подлинности сообщения. Злоумышленник может подменить данные и пересчитать хеш - вы не отличите оригинал от подделки. HMAC (Hash-based Message Authentication Code) добавляет в уравнение секретный ключ. Только тот, кто знает ключ, может вычислить корректную подпись.

В Python HMAC реализован в одноимённом модуле и тесно связан с hashlib. Конструктор hmac.new(key, msg, digestmod) принимает секретный ключ, сообщение и алгоритм хеширования.

import hmac

import hashlib

# Секретный ключ (должен храниться в безопасности)

secret = b"my_very_secret_key_123"

message = b"Transfer $1000 to account 12345"

# Создание подписи

signature = hmac.new(secret, message, hashlib.sha256).hexdigest()

print(f"Подпись: {signature}")

# Проверка (на стороне получателя)

received_message = message # Предположим, что получили это

received_sig = signature

expected = hmac.new(secret, received_message, hashlib.sha256).hexdigest()

if hmac.compare_digest(received_sig, expected):

print("Сообщение подлинное и не было изменено")

HMAC устойчив к коллизиям даже в том случае, если используемый хеш-алгоритм теоретически уязвим - атака потребует знания ключа, что делает её невыполнимой.

Чтобы защититься от replay-атак (повторная отправка перехваченного сообщения), включай в подписываемые данные временную метку или одноразовый номер (nonce). Проверяющая сторона должна отбрасывать сообщения с устаревшей меткой или уже использованным nonce.

Сравнительная таблица хеш-алгоритмов

| Алгоритм | Длина хеша (бит) | Скорость (относительно) | Коллизии найдены | Рекомендуется для |

|---|---|---|---|---|

| MD5 | 128 | Очень высокая | Да (2004) | Только не криптографические контрольные суммы |

| SHA-1 | 160 | Высокая | Да (2017) | Устарел, не использовать |

| SHA-256 | 256 | Средняя | Нет | Цифровые подписи, сертификаты, блокчейн |

| SHA-512 | 512 | Средняя | Нет | Высокий уровень безопасности |

| BLAKE2b | до 512 | Очень высокая | Нет | Высокопроизводительные системы |

| SHA-3 (Keccak) | 224/256/384/512 | Ниже средней | Нет | Будущее, постквантовая перспектива |

Никогда не изобретай свои хеш-функции

Любители криптографии иногда пытаются написать собственную хеш-функцию «понадёжнее». Это верный путь к катастрофе. Профессиональные криптографы годами анализируют алгоритмы, уязвимости, о которых любитель даже не подозревает. Используй стандартные, проверенные временем алгоритмы из hashlib.

При выборе алгоритма руководствуйся простым правилом: MD5 и SHA-1 - только для не криптографических задач (контроль целостности при скачивании). SHA-256 и BLAKE2 - для большинства криптографических задач (подписи, хеширование паролей с солью). PBKDF2, bcrypt, scrypt - исключительно для паролей, с большим числом итераций и солью.

И помни: безопасность не галочка в чек-листе, а постоянный процесс. То, что считалось безопасным вчера, завтра может быть взломано. Следи за новостями криптографического сообщества и обновляй свои алгоритмы. Квантовые компьютеры, способные взламывать SHA-256, возможно, появятся уже через десятилетие - и тогда на сцену выйдут постквантовые алгоритмы.